In letzter Zeit erreichen uns vermehrt Rückfragen zu einer Anpassung im Bereich der TLS-Zertifikatsprüfung – insbesondere im Zusammenhang mit einer Hinweismeldung nach Updates auf neuere anynode-Versionen.

Seit Version 4.12.27 (verfügbar seit September 2025) gilt:

anynode prüft standardmäßig nicht mehr die Extended Key Usage (EKU)

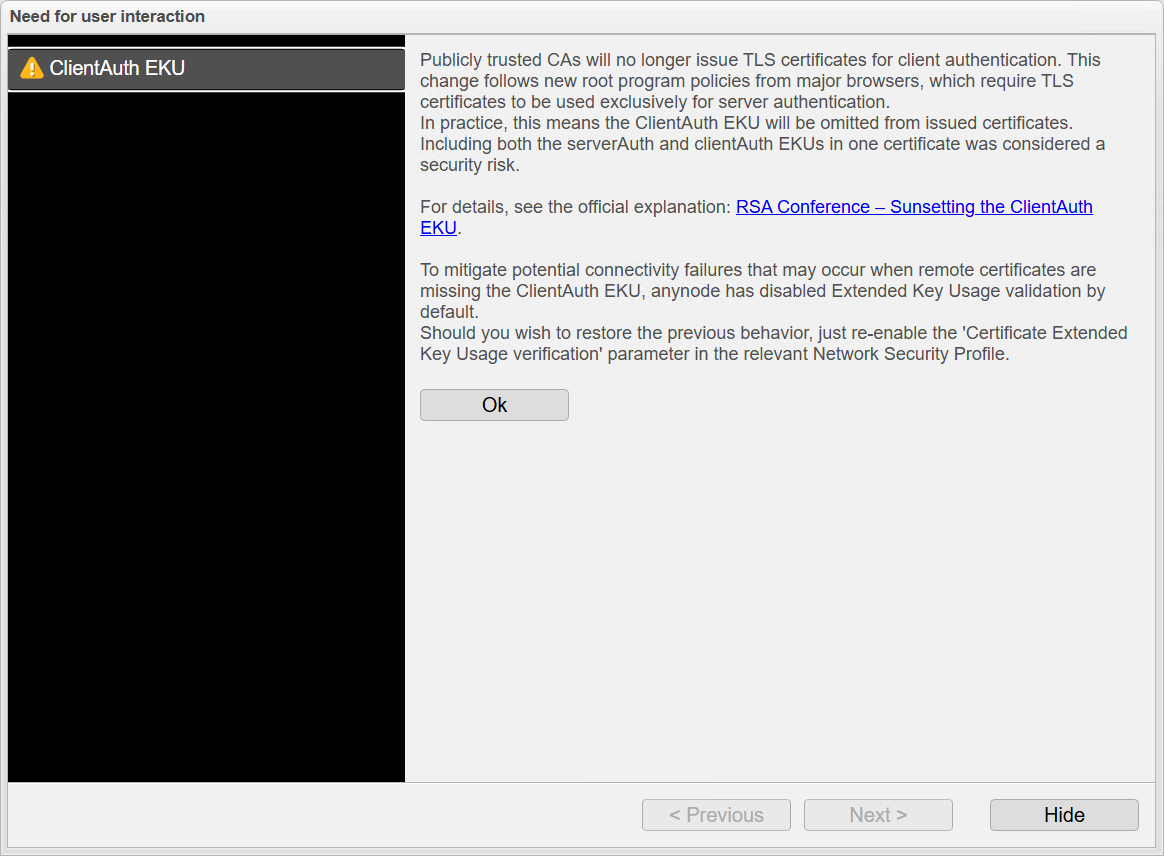

Anwender, die ein anynode-Update durchführen, werden mit folgender Meldung informiert:

Was steckt dahinter?

Hintergrund sind neue Root-Programm-Richtlinien großer Browser-Hersteller. Diese führen dazu, dass öffentlich vertrauenswürdige Zertifizierungsstellen (CAs) keine TLS-Zertifikate für Client-Authentifizierung mehr ausstellen bzw. das EKU-Feld „clientAuthentication“ zunehmend entfällt.

Zudem wurde es als Sicherheitsrisiko bewertet, serverAuth und clientAuth in einem Zertifikat zu kombinieren.

Warum wurde die Prüfung angepasst?

Eine strikte EKU-Prüfung würde heute in vielen Fällen dazu führen, dass gültige und moderne Zertifikate abgelehnt werden – insbesondere wenn das „clientAuthentication“-EKU fehlt.

Um Verbindungsprobleme zu vermeiden, wurde die EKU-Prüfung daher in anynode standardmäßig deaktiviert.

Was bedeutet das konkret?

- Zertifikate ohne „clientAuthentication“-EKU werden weiterhin akzeptiert

- Die Kompatibilität mit aktuellen PKI-Standards wird sichergestellt

- Die Sicherheit basiert weiterhin auf Vertrauenskette und Zertifikatsvalidität

Welche Maßnahmen sind für den Anwender erforderlich?

Es muss nur einmalig die Informationsmeldung beim Login im anynode Frontend bestätigt werden.

Optional: Verhalten wie früher herstellen

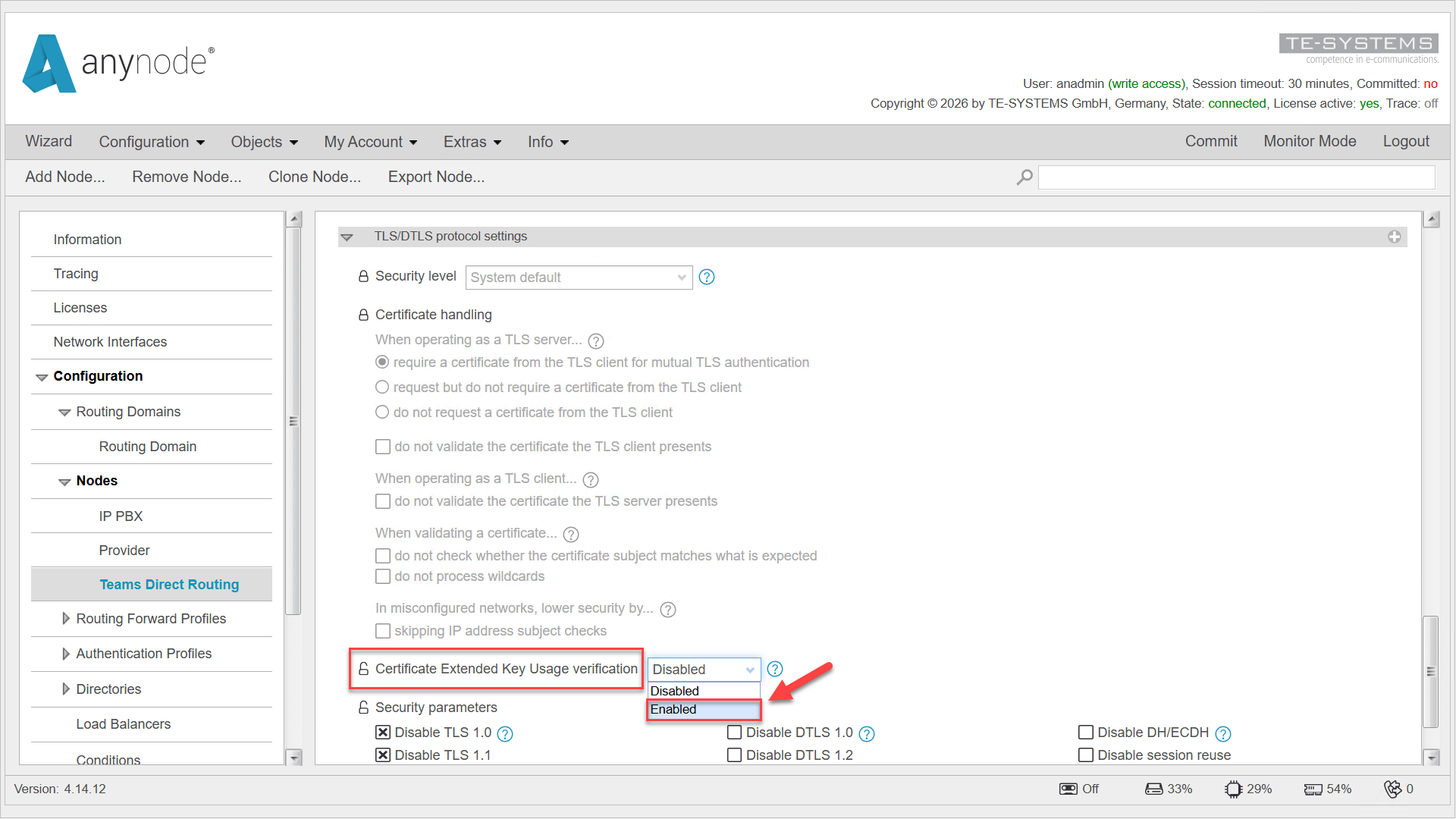

Falls gewünscht, kann die EKU-Prüfung weiterhin aktiviert werden:

Parameter Certificate Extended Key Usage verification im jeweiligen Network Security Profile auf enabled stellen.

Weitere offizielle Details erhalten Sie hier: