Recientemente hemos recibido un número creciente de consultas sobre un ajuste en la validación de certificados TLS, especialmente en relación con una notificación que aparece tras actualizar a versiones más recientes de anynode.

Desde la versión 4.12.27 (disponible desde septiembre de 2025), se aplica lo siguiente:

anynode ya no evalúa el Extended Key Usage (EKU) de forma predeterminada

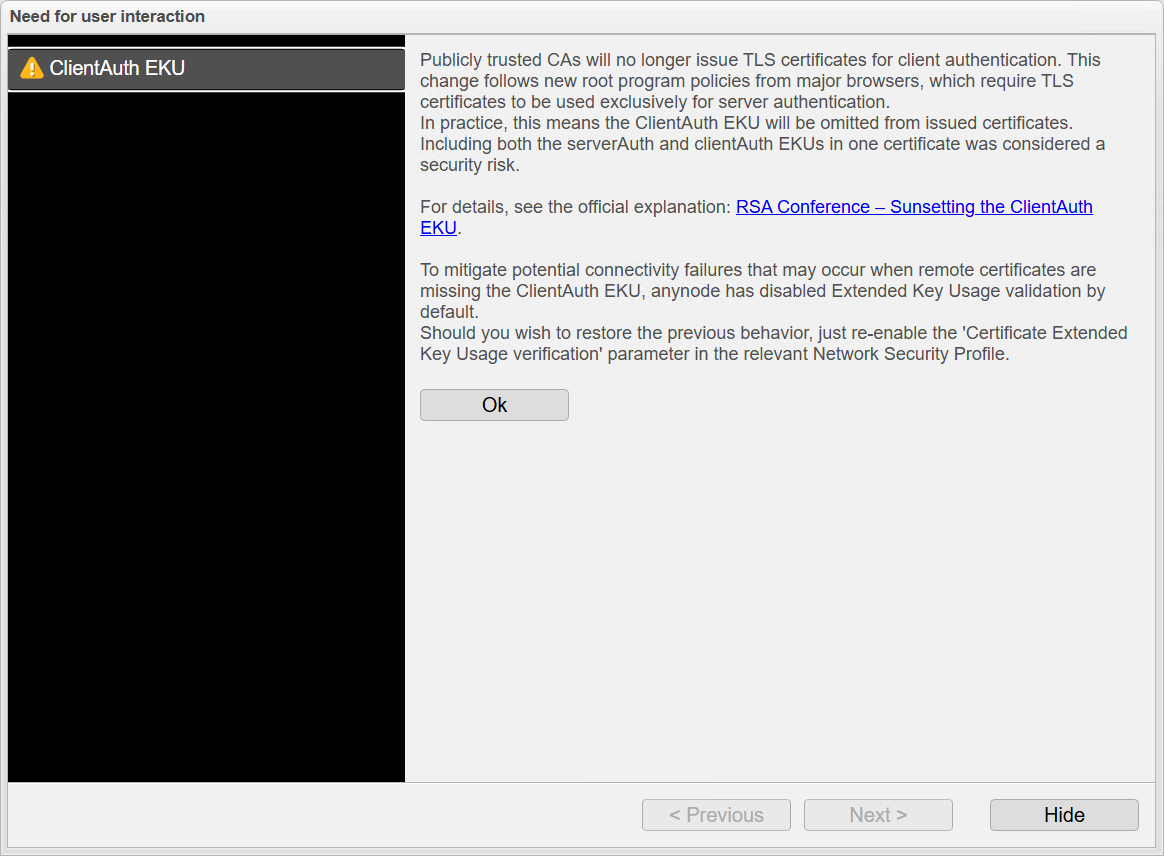

Los usuarios que realizan una actualización de anynode son informados mediante el siguiente mensaje:

¿Cuál es la razón detrás de esto?

Este cambio está impulsado por nuevas políticas de programas raíz introducidas por los principales fabricantes de navegadores. Como resultado, las autoridades de certificación (CAs) de confianza pública ya no emiten certificados TLS para la autenticación de clientes, o el campo EKU “clientAuthentication” se omite cada vez con mayor frecuencia.

Además, combinar serverAuth y clientAuth en un solo certificado ha sido clasificado como un riesgo de seguridad.

¿Por qué se ajustó la validación?

Una verificación estricta de EKU hoy en día provocaría, en muchos casos, que certificados válidos y modernos fueran rechazados, especialmente cuando falta el EKU “clientAuthentication”.

Para evitar problemas de conexión, la validación de EKU se ha desactivado por defecto en anynode.

¿Qué significa esto en la práctica?

- Los certificados sin el EKU “clientAuthentication” siguen siendo aceptados

- Se garantiza la compatibilidad con los estándares PKI actuales

- La seguridad sigue basándose en la cadena de confianza y la validez del certificado

¿Qué acciones se requieren por parte del usuario?

El mensaje informativo que se muestra durante el inicio de sesión en el frontend de anynode solo debe confirmarse una vez.

Opcional: Restaurar el comportamiento anterior

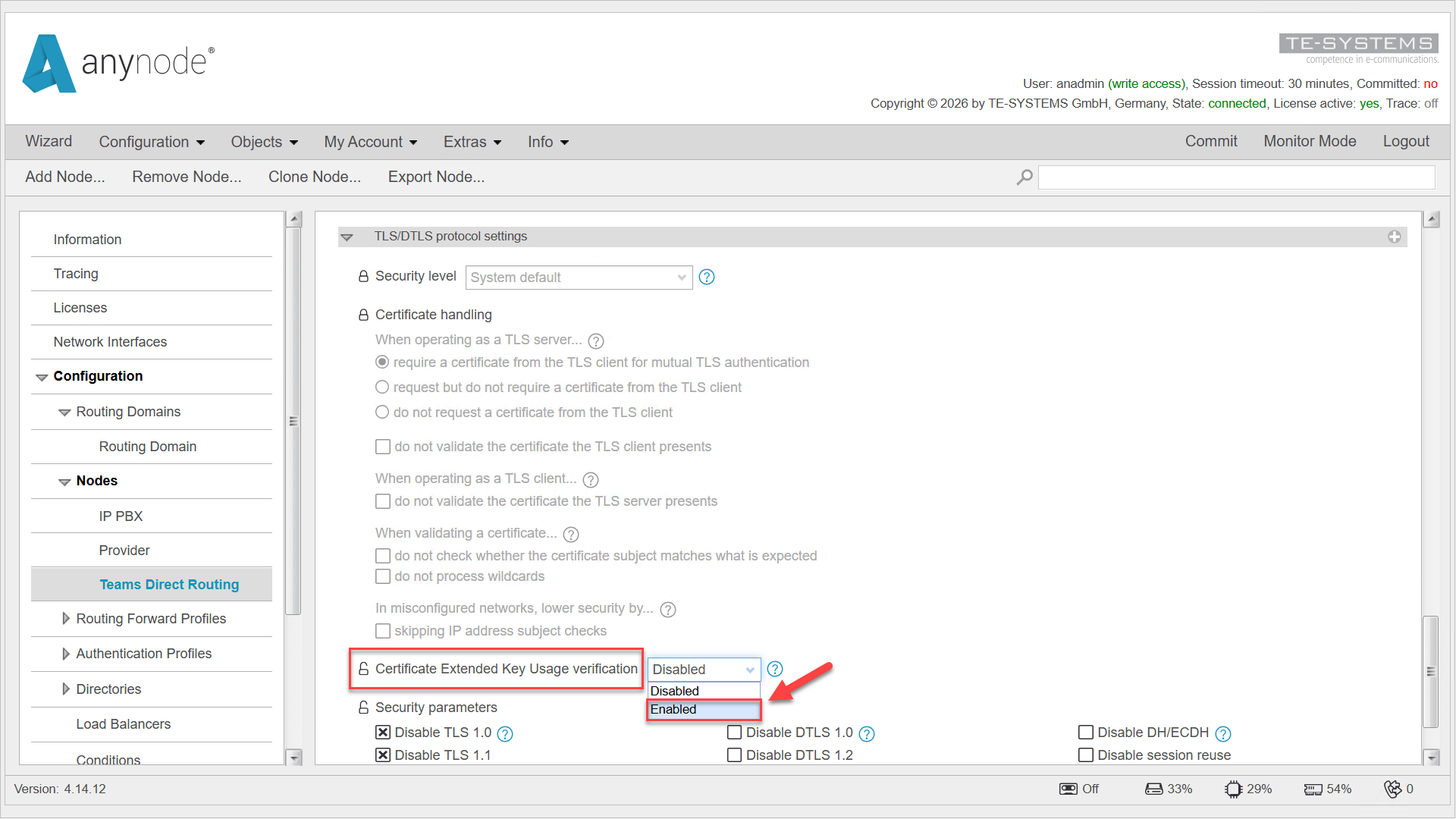

Si es necesario, la validación de EKU puede seguir habilitándose:

El parámetro “Certificate Extended Key Usage verification” en el perfil de seguridad de red correspondiente se establece en enabled.

Obtén más detalles oficiales aquí: